广泛存在的Windows和Linux漏洞可能会让攻击者在启动前潜入恶意代码

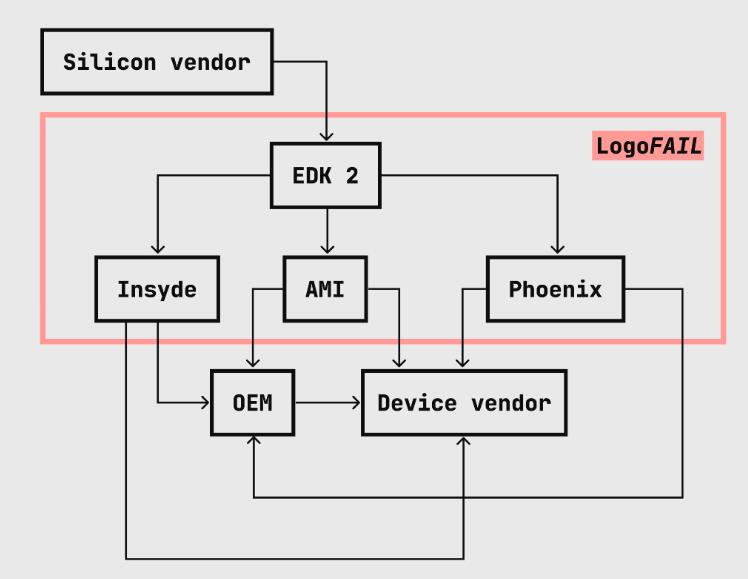

固件供应链安全平台公司的研究人员发现了一组安全漏洞,几乎所有 Windows 和 Linux 计算机都容易受到攻击。安全研究人员将此次攻击命名为 LogoFAIL,因为它起源于图像解析库。研究人员于 11 月 29 日宣布了这一发现,并于 12 月 6 日在伦敦举行的黑帽安全会议上进行了协调一致的大规模披露。

任何使用统一可扩展固件接口固件生态系统的 x86 或基于 ARM 的设备都可能面临 LogoFAIL 攻击。Binarly 仍在调查其他制造商是否受到影响。LogoFAIL 特别危险,因为它可以通过许多端点安全产品无法检测到的方式远程执行。

尽管一些供应商已经发布了补丁,但尚不清楚该漏洞是否已被利用。

LogoFAIL 攻击是如何运作的?

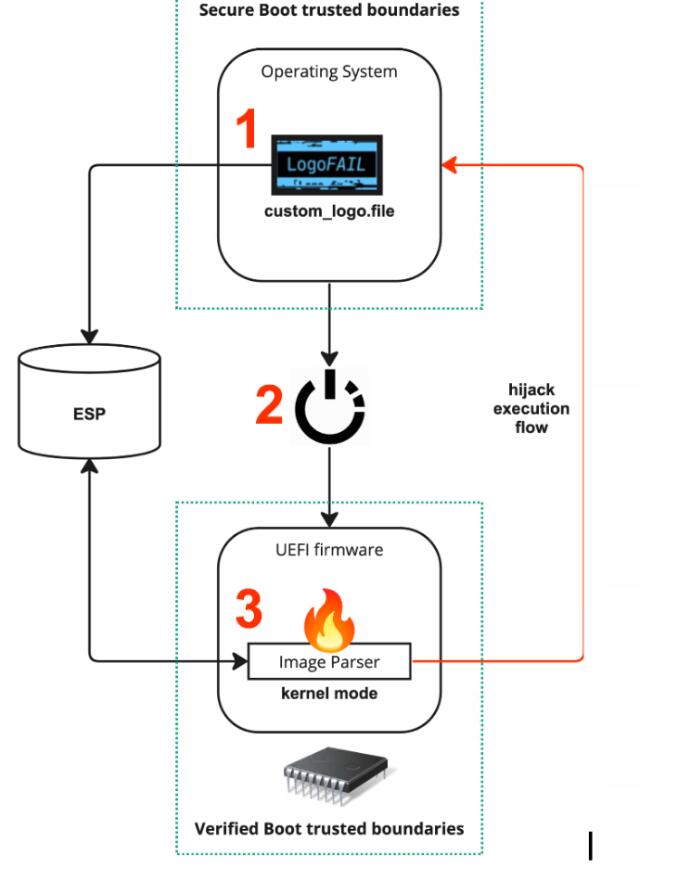

LogoFAIL是一系列漏洞,系统固件中的图形图像解析器可以使用自定义版本的图像解析库。从本质上讲,攻击者可以替换设备启动时出现的图像或徽标(因此称为名称),并从那里获取对操作系统和内存的访问权限(图 A)。

基于 UEFI 系统固件的攻击自 2000 年代初期以来就一直存在,但图像解析器的数量多年来显着增加,更多图像解析器意味着更广泛的攻击面。

攻击者可以将恶意代码嵌入到启动过程中驱动程序执行环境阶段出现的徽标中,例如设备制造商的徽标。从那里,攻击者可以访问和控制设备的内存和磁盘(图 B)。

研究人员表明他们可以在设备完全启动之前将可执行代码加载到硬盘驱动器上。

我们一直重点关注报告产品发现的漏洞,但 LogoFAIL 的工作有所不同,最初只是为了好玩而作为一个小型研究项目启动,在展示了图像解析固件组件的大量有趣的攻击面后,该项目发展成为全行业范围内的大规模披露。

如何防御LogoFAIL

以下公司已发布 LogoFAIL 补丁:

AMI

Insyde

联想

ArsTechnica建议运行 UEFI 防御,例如安全启动、Intel Boot Guard、Intel BIOS Guard 或适用于 AMD 或 ARM CPU 的同等产品,技术部门领导应告知员工如何适当下载补丁。